Sicherheitskultur beginnt bei neuen Mitarbeitenden

Digital Insights

Ein wesentlicher Bestandteil jeder Einarbeitung sollte eine klare Definition dessen sein, was einen Cybervorfall ausmacht – sei es eine ungewöhnliche Netzwerkaktivität, ein unbefugter Zugriffsversuch oder eine Phishing-Mail. Neue Mitarbeiter sollten ermutigt werden, verdächtige Aktivitäten sofort über die offiziellen Kanäle zu melden, damit das Sicherheitsteam schnell handeln kann. Eine offene Kommunikationskultur, gepaart mit klaren Richtlinien, sorgt dafür, dass potenzielle Bedrohungen frühzeitig erkannt und entschärft werden.

Cybersicherheit ist keine exklusive Aufgabe der IT-Abteilung, sondern eine gemeinsame Verantwortung der gesamten Belegschaft. Mit einem durchdachten Onboarding-Programm können Unternehmen nicht nur die Sicherheit ihrer Systeme verbessern, sondern auch eine nachhaltige Sicherheitskultur etablieren. Indem neue Mitarbeitende von Anfang an in die Sicherheitsstrategie eingebunden werden, leisten sie einen wertvollen Beitrag zum Schutz des Unternehmens. Zu diesem Zweck gilt es die folgenden Tipps zu beachten:

1. Kennwortsicherheit: Die erste Verteidigungslinie stärken

Die Wahl eines sicheren Passworts ist eine der einfachsten und zugleich wirksamsten Massnahmen, um unberechtigten Zugriff auf Unternehmenssysteme zu verhindern. Neue Mitarbeiterinnen und Mitarbeiter sollten lernen, einzigartige und komplexe Passwörter zu erstellen, die aus einer Kombination von Zahlen, Buchstaben und Sonderzeichen bestehen. Ergänzend sollte die Multi-Faktor-Authentifizierung (MFA) verpflichtend eingeführt werden, um eine zusätzliche Sicherheitsebene zu schaffen. Eine fundierte Einführung in das Thema Passwortsicherheit vermittelt nicht nur die technischen Grundlagen, sondern schärft auch das Bewusstsein dafür, dass jeder Einzelne aktiv zur Abwehr von Cyberbedrohungen beitragen kann.

2. Phishing und E-Mail-Betrug: Taktiken der Cyberkriminellen erkennen

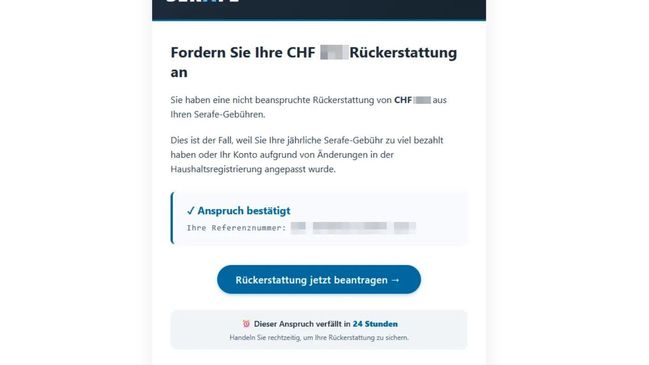

Phishing-Angriffe gehören zu den häufigsten Methoden von Cyberkriminellen, um an sensible Informationen zu gelangen. Ob durch gefälschte E-Mails, SMS oder Anrufe – die Angreifer setzen auf psychologische Tricks, um Vertrauen zu schaffen und Mitarbeitende zur Preisgabe vertraulicher Daten zu bewegen. Neue Kolleginnen und Kollegen sollten lernen, typische Warnsignale wie unerwartete Aufforderungen, verdächtige Links oder ein ungewöhnliches Branding zu erkennen. Wichtig ist auch die Aufklärung über Business Email Compromise (BEC) – eine raffinierte Methode, bei der sich Angreifer als Vorgesetzte oder Kollegen ausgeben. Grundsätzlich gilt: Verdächtige Anfragen müssen immer persönlich über offizielle Kanäle bestätigt werden, bevor gehandelt wird.

3. Datenschutz und Gerätesicherheit: Vertrauliche Daten schützen

Der Schutz sensibler Unternehmensdaten beginnt mit dem richtigen Umgang und der Sicherung von Geräten. Neue Mitarbeiterinnen und Mitarbeiter sollten umfassend über die Datenschutzrichtlinien des Unternehmens informiert werden. Dazu gehört auch die Aufforderung, nur von der Organisation genehmigte Software zu verwenden, Geräte bei Nichtbenutzung zu sperren und verlorene oder gestohlene Geräte unverzüglich der IT-Abteilung zu melden. Darüber hinaus sollten die Benutzer in sicherem Online-Verhalten geschult werden, beispielsweise öffentliche WLAN-Netzwerke zu meiden und Website-Adressen auf Sicherheitsmerkmale wie «https://» und das Schlosssymbol hin zu überprüfen. Diese einfachen Schritte tragen wesentlich dazu bei, die Angriffsfläche des Unternehmens zu minimieren.

4. Neu entwickelte Bedrohungen: Vorbereitungen für das Unbekannte

Cyberkriminelle setzen zunehmend auf ausgeklügelte Taktiken wie KI-gestützte Angriffe, Deepfakes und die Manipulation von Kollaborationstools wie Teams oder Slack. Neue Mitarbeiterinnen und Mitarbeiter müssen für diese dynamischen Bedrohungen sensibilisiert werden und lernen, sich gegen täuschend echte Angriffe zu wappnen. Ein flexibles Security-Awareness-Programm, das regelmässig aktualisiert wird, ist darum unerlässlich. Nur so können Unternehmen sicherstellen, dass ihre Mitarbeitenden auf die neuesten Angriffsmethoden vorbereitet sind und schnell angemessen reagieren können.

Phishing und E-Mail-Betrug

Taktiken der Cyberkriminellen erkennen

- Ausnutzung von Angst und Unsicherheit: Cyberkriminelle nutzen aktuelle Ereignisse, die Angst und Unsicherheit auslösen, um Empfänger zum Handeln zu bewegen. Ein Beispiel aus der Vergangenheit ist COVID-19, aktuell z.B. die Finanzpolitik des US-Präsidenten.

- Vortäuschen einer vertrauenswürdigen Quelle: Cyberkriminelle geben sich als vertrauenswürdige Organisationen oder Personen aus, um das Vertrauen der Empfänger zu gewinnen. Dies kann den Missbrauch bekannter Marken, Logos und Designs umfassen. Insbesondere scheint die E-Mail-Adresse mit der einer vertrauenswürdige Organisationen oder Person übereinzustimmen.

- Erzeugen von Dringlichkeit und Druck: Cyberkriminelle versuchen, ihre Opfer unter Druck zu setzen, indem sie ein Gefühl der Dringlichkeit erzeugen. Dies kann durch Warnungen vor drohenden Konsequenzen oder durch das Anbieten zeitlich begrenzter Angebote geschehen.

- Ausnutzung von Social Media, Messaging-Plattformen und Telefon: Cyberkriminelle nutzen Social Media, Messaging-Plattformen oder das Telefon, um ihre Opfer zu kontaktieren und vertrauen für den späteren E-Mail-Austausch aufzubauen, den sie zur Versendung der Malware nutzen.

- Kompromittierung von Cloud-Diensten: Cyberkriminelle verwenden kompromittierte, legitime Microsoft 365- oder Google Workspace-Konten zum Versenden von Phishing-E-Mails an Kontakte.